|

|

我們知道,如果直接對(duì)密碼進(jìn)行散列,那么黑客可以對(duì)通過獲得這個(gè)密碼散列值,然后通過查散列值字典(例如MD5密碼破解網(wǎng)站),得到某用戶的密碼。

加Salt可以一定程度上解決這一問題。所謂加Salt方法,就是加點(diǎn)“佐料”。其基本想法是這樣的:當(dāng)用戶首次提供密碼時(shí)(通常是注冊(cè)時(shí)),由系統(tǒng)自動(dòng)往這個(gè)密碼里撒一些“佐料”,然后再散列。而當(dāng)用戶登錄時(shí),系統(tǒng)為用戶提供的代碼撒上同樣的“佐料”,然后散列,再比較散列值,已確定密碼是否正確。

這里的“佐料”被稱作“Salt值”,這個(gè)值是由系統(tǒng)隨機(jī)生成的,并且只有系統(tǒng)知道。這樣,即便兩個(gè)用戶使用了同一個(gè)密碼,由于系統(tǒng)為它們生成的salt值不同,他們的散列值也是不同的。即便黑客可以通過自己的密碼和自己生成的散列值來(lái)找具有特定密碼的用戶,但這個(gè)幾率太小了(密碼和salt值都得和黑客使用的一樣才行)。

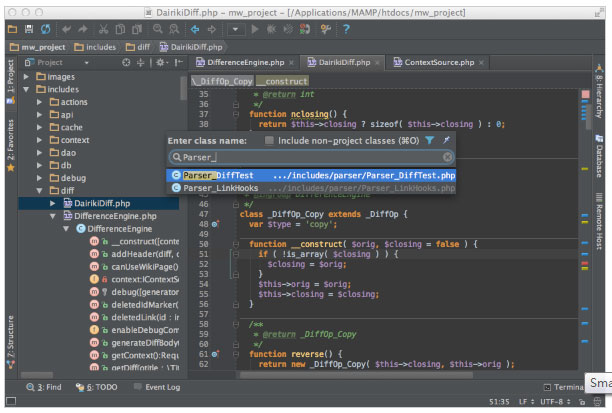

下面以php示例,講解md5($pass.$salt)加密函數(shù)。

復(fù)制代碼 代碼如下:

<?php

function hash($a) {

$salt=”Random_KUGBJVY”; //定義一個(gè)salt值,程序員規(guī)定下來(lái)的隨機(jī)字符串

$b=$a.$salt; //把密碼和salt連接

$b=md5($b); //執(zhí)行MD5散列

return $b; //返回散列

}

?>

調(diào)用方式:$new_password=hash($_POST[password]); //這里接受表單提交值,并進(jìn)行加密

下面詳細(xì)介紹一下加Salt散列的過程。介紹之前先強(qiáng)調(diào)一點(diǎn),前面說(shuō)過,驗(yàn)證密碼時(shí)要使用和最初散列密碼時(shí)使用“相同的”佐料。所以Salt值是要存放在數(shù)據(jù)庫(kù)里的。

用戶注冊(cè)時(shí),

用戶輸入【賬號(hào)】和【密碼】(以及其他用戶信息);系統(tǒng)為用戶生成【Salt值】;系統(tǒng)將【Salt值】和【用戶密碼】連接到一起;對(duì)連接后的值進(jìn)行散列,得到【Hash值】;將【Hash值1】和【Salt值】分別放到數(shù)據(jù)庫(kù)中。

用戶登錄時(shí),

用戶輸入【賬號(hào)】和【密碼】;系統(tǒng)通過用戶名找到與之對(duì)應(yīng)的【Hash值】和【Salt值】;系統(tǒng)將【Salt值】和【用戶輸入的密碼】連接到一起;對(duì)連接后的值進(jìn)行散列,得到【Hash值2】(注意是即時(shí)運(yùn)算出來(lái)的值);比較【Hash值1】和【Hash值2】是否相等,相等則表示密碼正確,否則表示密碼錯(cuò)誤。

有時(shí)候,為了減輕開發(fā)壓力,程序員會(huì)統(tǒng)一使用一個(gè)salt值(儲(chǔ)存在某個(gè)地方),而不是每個(gè)用戶都生成私有的salt值。

php技術(shù):深入密碼加salt原理的分析,轉(zhuǎn)載需保留來(lái)源!

鄭重聲明:本文版權(quán)歸原作者所有,轉(zhuǎn)載文章僅為傳播更多信息之目的,如作者信息標(biāo)記有誤,請(qǐng)第一時(shí)間聯(lián)系我們修改或刪除,多謝。